Прокси-серверы выступают посредниками между пользователями и целевыми веб-сайтами, обеспечивая повышенный уровень конфиденциальности и безопасности. Они создают многослойную защиту, скрывая реальный IP-адрес пользователя и фильтруя входящий и исходящий трафик.

- Скрытие IP-адреса:

- Фильтрация запросов и ответов:

- Идентификация и управление рисками для конфиденциальности при использовании прокси-серверов

- Идентификация и управление рисками для конфиденциальности

- Таблица рисков и мер по снижению риска

- Прокси-серверы: обеспечение технических средств защиты конфиденциальности

- Контроль доступа

- Политики и процедуры для прокси-серверов

- Контроль и мониторинг эффективности мер защиты

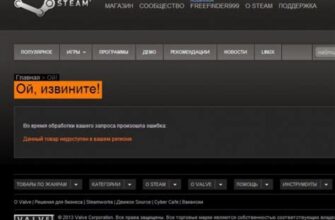

Один из ключевых способов защиты конфиденциальности с помощью прокси-серверов – сокрытие реального IP-адреса пользователя. При подключении через прокси-сервер целевой веб-сайт видит только IP-адрес прокси, а не реальный IP-адрес пользователя. Это затрудняет отслеживание онлайн-активности и защиту от кибератак, направленных на определенные IP-адреса.

Прокси-серверы могут выступать в качестве фильтра, проверяя входящий и исходящий трафик на предмет вредоносных программ, вирусов и нежелательного контента. Они используют различные методы фильтрации, такие как черные списки, белые списки и анализ сигнатур, чтобы блокировать подозрительный трафик до того, как он достигнет устройства пользователя. Это повышает уровень безопасности и предотвращает утечку конфиденциальной информации.

Идентификация и управление рисками для конфиденциальности при использовании прокси-серверов

Прокси-серверы играют важную роль в многослойной защите конфиденциальности, скрывая реальные IP-адреса пользователей и защищая их от слежки со стороны отслеживающих программ и хакеров. Однако их использование также связано с рядом рисков для конфиденциальности, которые необходимо учитывать и контролировать.

Один из основных рисков заключается в том, что прокси-серверы могут хранить логи активности пользователей, включая посещенные веб-сайты, IP-адреса и запросы поиска. Злоумышленники могут получить доступ к этим журналам и использовать их для отслеживания деятельности пользователей или кражи личной информации. Кроме того, некоторые прокси-серверы могут внедрять вредоносное ПО или другие угрозы безопасности на устройства пользователей.

Идентификация и управление рисками для конфиденциальности

- Оценивайте надежность прокси-сервера: Выбирайте прокси-серверы с хорошей репутацией, которые придерживаются строгих politicas de privacidad и не хранят журналы активности.

- Используйте надежные протоколы шифрования: Убедитесь, что прокси-сервер использует надежные протоколы шифрования, такие как HTTPS или TLS, чтобы защитить трафик пользователей от перехвата.

- Будьте осторожны при использовании бесплатных прокси-серверов: Бесплатные прокси-серверы часто менее надежны и могут представлять больший риск для конфиденциальности, чем платные сервисы.

- Рассмотрите использование прокси-серверов с функцией автоматического переключения: Это поможет избежать отслеживания со стороны вредоносных прокси-серверов, которые могут отслеживать активность пользователей на нескольких серверах.

- Регулярно проверяйте журналы активности прокси-сервера: Если прокси-сервер хранит журналы, регулярно проверяйте их на наличие подозрительной активности или попыток взлома.

Таблица рисков и мер по снижению риска

| Риск | Меры по снижению риска |

|---|---|

| Хранение журналов активности | Выбирайте прокси-серверы, которые не хранят журналы или удаляют их в кратчайшие сроки. |

| Внедрение вредоносного ПО | Используйте надежный антивирус и регулярно сканируйте свои устройства на наличие угроз. |

| Отслеживание злоумышленниками | Используйте разные прокси-серверы и меняйте их регулярно. |

Прокси-серверы: обеспечение технических средств защиты конфиденциальности

Прокси-серверы выступают в качестве посредников между пользователями и целевыми серверами, обеспечивая различные механизмы защиты конфиденциальности. Они реализуют следующие технические средства:

Шифрование: Прокси-серверы могут шифровать трафик, передаваемый между пользователями и целевыми серверами. Шифрование защищает данные от несанкционированного доступа, скрывая их содержимое от посторонних глаз.

Анонимность: Прокси-серверы скрывают реальные IP-адреса пользователей, заменяя их собственными IP-адресами. Это обеспечивает анонимность в онлайн-активности, защищая пользователей от отслеживания и определения их местоположения.

Контроль доступа

Для обеспечения контроля доступа прокси-серверы используют различные методы:

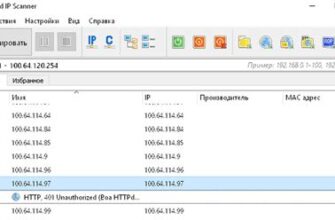

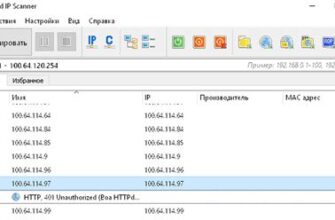

Блокировка IP-адресов: Прокси-серверы могут блокировать доступ пользователей с определенных IP-адресов, известных как «черные списки». Это позволяет ограничить использование прокси-сервера нежелательными пользователями, такими как спамеры или хакеры.

Аутентификация: Прокси-серверы могут требовать от пользователей аутентификации, например, ввод логина и пароля. Это обеспечивает дополнительный уровень защиты, ограничивая доступ к прокси-серверу только авторизованным пользователям.

Управление правами доступа: Прокси-серверы могут предоставлять разные уровни доступа разным группам пользователей. Например, администраторы могут иметь более высокие привилегии доступа, чем обычные пользователи.

Политики и процедуры для прокси-серверов

Создание политик

Для эффективного управления безопасностью и конфиденциальностью прокси-серверов необходимо создать понятные и всеобъемлющие политики. Эти политики должны определять разрешенный и запрещенный трафик, правила доступа и уровень анонимности. Также необходимо учитывать юридические требования, применимые к использованию прокси-серверов, например, касающиеся защиты персональных данных.

- Определение допустимых целей использования прокси-серверов

- Установление правил доступа к прокси-серверам

- Определение уровня анонимности, предоставляемого прокси-серверами

- Учет юридических требований, связанных с использованием прокси-серверов

Внедрение процедур

После создания политик необходимо внедрить соответствующие процедуры для обеспечения их соблюдения. Эти процедуры должны включать регулярный мониторинг и аудит использования прокси-серверов, а также механизмы отчетности и реагирования на инциденты безопасности. Важно также назначить ответственных лиц за управление прокси-серверами и обеспечение соответствия требованиям.

- Регулярный мониторинг и аудит использования прокси-серверов

- Обеспечение механизмов отчетности и реагирования на инциденты безопасности

- Назначение ответственных лиц за управление прокси-серверами

- Реализация мер по обеспечению соответствия требованиям

Примечание: Соблюдение политик и процедур относительно прокси-серверов является критически важным для обеспечения многослойной защиты конфиденциальности. Отсутствие надлежащего управления может привести к утечкам данных, нарушению нормативных требований и потере репутации.

Контроль и мониторинг эффективности мер защиты

Для поддержания эффективного многослойного подхода к защите конфиденциальности необходимо регулярно контролировать и отслеживать эффективность мер защиты, включая прокси-серверы. Непрерывный мониторинг позволяет выявлять любые потенциальные уязвимости и принимать своевременные меры для их устранения.

Для эффективного мониторинга прокси-серверов необходимо учитывать следующие аспекты:

- Журналы активности: Прокси-серверы должны регистрировать все действия пользователей, включая подключение, отключение, запрашиваемые ресурсы и ответы. Регулярно анализируя эти журналы, можно выявлять любые подозрительные или вредоносные действия.

- Мониторинг производительности: Прокси-серверы должны постоянно отслеживаться на предмет производительности, включая время отклика, использование полосы пропускания и загрузку ЦП. Любые существенные изменения в производительности могут указывать на проблемы, такие как перегрузки или атаки типа «отказ в обслуживании».

- Анализ трафика: Анализ трафика, проходящего через прокси-серверы, может помочь выявить подозрительные шаблоны или аномалии. Например, резкие всплески трафика или попытки доступа к несанкционированным веб-сайтам могут указывать на компрометацию системы.

Важно: Постоянный мониторинг и анализ данных являются ключевыми для поддержания эффективной защиты конфиденциальности. Регулярно пересматривая и обновляя меры защиты, можно гарантировать, что они соответствуют текущим угрозам и потребностям безопасности.