Прокси-серверы – это специальные посреднические серверы, которые действуют как ворота между вашим компьютером и Интернетом. Они перенаправляют ваши запросы к веб-сайтам, а также обрабатывают ответы, возвращаемые этими веб-сайтами, обеспечивая дополнительную конфиденциальность и анонимность при просмотре веб-страниц.

- Преимущества использования прокси-серверов

- Конфиденциальный доступ в веб: прокси-серверы

- Преимущества использования прокси-серверов

- Использование VPN для защиты соединения

- Конфигурация брандмауэра для предотвращения подозрительного доступа через прокси-серверы

- Важно!

- Управление доступом на основе ролей с использованием прокси-серверов

- Инструменты мониторинга для выявления подозрительной активности прокси серверов

- Преимущества использования прокси-серверов

- Повышенная конфиденциальность: Прокси-серверы скрывают ваш реальный IP-адрес от посещаемых вами веб-сайтов, защищая вашу конфиденциальность и предотвращая отслеживание ваших действий в Интернете.

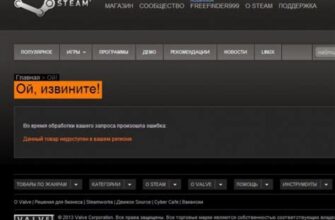

- Обход географических ограничений: Многие веб-сайты ограничивают доступ к контенту по географическому признаку. Прокси-серверы позволяют вам получить доступ к таким сайтам, как будто вы находитесь в другом месте.

- Ускорение загрузки страниц: Прокси-серверы кэшируют часто посещаемые веб-страницы, ускоряя загрузку страниц, которые вы посещаете повторно.

Конфиденциальный доступ в веб: прокси-серверы

Прокси-серверы — неотъемлемая часть обеспечения конфиденциальности и безопасности при доступе в Интернет. Они выступают в качестве посредников между браузерами пользователей и веб-сайтами, перенаправляя запросы и скрывая реальный IP-адрес. Благодаря многочисленным преимуществам, прокси-серверы стали широко востребованы в различных сферах, включая онлайн-банкинг, корпоративные сети и защиту личных данных.

Преимущества использования прокси-серверов

- Повышение конфиденциальности: прокси-серверы маскируют IP-адрес пользователя, делая его невидимым для посещаемых веб-сайтов.

- Повышение безопасности: прокси-серверы могут фильтровать вредоносный трафик и блокировать попытки взлома, защищая устройства пользователей от киберугроз.

- Обход ограничений: прокси-серверы позволяют получить доступ к веб-сайтам, заблокированным по географическому признаку или межсетевыми экранами.

- Улучшение производительности: прокси-серверы могут кэшировать часто посещаемые веб-страницы, ускоряя загрузку и экономя пропускную способность.

Использование VPN для защиты соединения

VPN (виртуальная частная сеть) предоставляет дополнительный уровень безопасности при работе в интернете, создавая зашифрованный канал связи между устройством пользователя и целевым сервером. VPN скрывает IP-адрес пользователя и перенаправляет его трафик через безопасное соединение, защищая данные от перехвата и несанкционированного доступа.

Преимущества использования VPN для защиты соединения очевидны:

- Скрывает IP-адрес: Предотвращает отслеживание онлайн-активности и защищает личные данные пользователя.

- Шифрует трафик: Защищает данные от перехвата и несанкционированного доступа, обеспечивая конфиденциальность и безопасность соединения.

- Обходит географические ограничения: Позволяет пользователям получать доступ к контенту и веб-сайтам, которые ограничены в их физическом местоположении.

Конфигурация брандмауэра для предотвращения подозрительного доступа через прокси-серверы

Чтобы предотвратить нежелательный доступ через прокси-серверы, необходимо настроить брандмауэр в соответствии с конкретными требованиями безопасности организации. Для этого необходимо выполнить следующие действия:

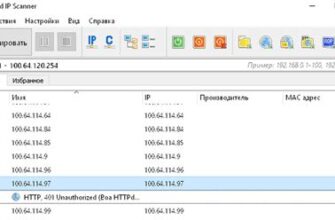

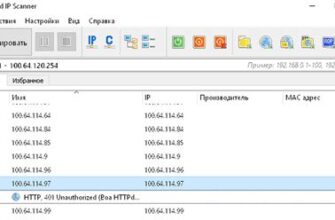

- Идентификация прокси-серверов: Определите, какие прокси-серверы используются в организации. Это может быть сделано путем анализа журнала прокси-сервера или использования инструмента обнаружения прокси-сервера.

- Блокировка прокси-серверов: Добавьте правила в брандмауэр, чтобы заблокировать доступ к известным прокси-серверам. Для этого необходимо создать правила, которые блокируют весь входящий и исходящий трафик с IP-адресов прокси-серверов.

- Использование списков управления доступом (ACL): Создайте ACL, чтобы разрешить или запретить доступ к определенным прокси-серверам в зависимости от роли или отдела.

- Мониторинг активности прокси-сервера: Регулярно отслеживайте активность прокси-сервера, чтобы обнаруживать и блокировать любые подозрительные действия.

Важно!

Пропустив даже один несанкционированный прокси-сервер, злоумышленники могут получить доступ к внутренней сети и критически важным данным.

Управление доступом на основе ролей с использованием прокси-серверов

Прокси-сервер выступает в качестве посредника между клиентом и целевым сервером, обеспечивая при этом дополнительный уровень безопасности. При использовании управления доступом на основе ролей (RBAC) прокси-сервер может быть настроен на применение правил RBAC, ограничивающих доступ к данным и ресурсам в зависимости от роли пользователя.

Например, в организации могут быть определены следующие роли: «Администратор», «Менеджер» и «Сотрудник». Администратору может быть предоставлен полный доступ ко всем данным, менеджеру — доступ к конфиденциальным данным, а сотруднику — только к данным, относящимся к его рабочим задачам. Прокси-сервер будет проверять роль каждого пользователя при каждом запросе и разрешать доступ только к данным, к которым пользователь уполномочен. Это повышает безопасность, предотвращая несанкционированный доступ к конфиденциальной информации и обеспечивая соответствие нормативным требованиям, таким как PCI DSS и HIPAA.

Инструменты мониторинга для выявления подозрительной активности прокси серверов

Для обеспечения конфиденциальности и безопасности доступа к веб-ресурсам используются прокси-серверы, выполняющие роль посредника между клиентом и целевым сервером. Своевременное обнаружение подозрительной активности прокси-серверов позволяет предотвратить взломы и утечки информации.

Для выявления подозрительной активности используются инструменты мониторинга, позволяющие отслеживать и анализировать трафик, проходящий через прокси-серверы. Эти инструменты предоставляют исчерпывающую информацию о соединениях, запросах, ответах и времени отклика, позволяя обнаруживать аномальные паттерны, которые могут указывать на попытки несанкционированного доступа или вредоносную активность.